ถ้าใครอ่านข่าว IT อยู่บ้างจะเห็นว่าช่วงที่ผ่านมามีข่าวเรื่องผู้ใช้งานอินเตอร์เน็ตในไทยโดยแฮค Router เพื่อแก้ไข DNS (ข่าวจาก Blognone)

ถ้าใครอ่านข่าว IT อยู่บ้างจะเห็นว่าช่วงที่ผ่านมามีข่าวเรื่องผู้ใช้งานอินเตอร์เน็ตในไทยโดยแฮค Router เพื่อแก้ไข DNS (ข่าวจาก Blognone)

เล่าสั้นๆก็คือ มีผู้ไม่ประสงค์ดีเข้ามาแก้ไข DNS ใน Router เรา ส่งผลให้เมื่อเราเข้าบางเว็บไซต์ (เช่น Google.com / Youtube.com) Router ตัวนี้จะส่งเราไปยังเว็บไซต์ปลอม เพื่อดาวโหลดซอฟท์แวร์ไวรัสอีกที โดยหลอกเราว่า Adobe Flash บนเครื่องเก่าเกินไปให้ลงตัวใหม่ (ซึ่งเป็นไวรัส) หรืออีกกรณีที่เจอคือเมื่อเข้าเว็บแล้วจะถูกส่งไปหน้าเว็บอื่นก่อนเพื่อให้คลิกโฆษณาก่อนที่ส่งไปเว็บจริงๆที่เราต้องการ หรือใครมีอาการที่เข้าเว็บที่บ้านแล้วแปลกๆในขณะที่ที่ทำงานไม่เป็น และที่บ้านยังใช้ Router จาก True/Tot/3bb อยู่ ให้สันนิษฐานไว้ก่อนเลยว่าโดนแล้ว

ปัญหานี้ส่วนใหญ่เกิดได้จาก 2 กรณีใหญ่ๆคือ

1. ใช้รหัสผ่านของ Router เป็นค่าเริ่มต้นจากโรงงาน โดยส่วนใหญ่ Router ที่แถมมาตอนติดตั้งเน็ตจะเป็น Password เหมือนๆกัน tot เอย admin เอย router เอย … บางคนไม่รู้ด้วยซ้ำว่า Router ต้องตั้งค่าความปลอดภัยอะไรบ้าง ข้อนี้สามารถแก้ได้ง่ายได้ ดังนี้

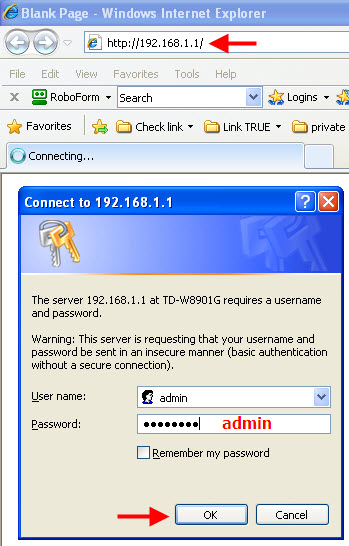

- เข้าไปยังหน้าตั้งค่า Router ผ่านทางหน้าเว็บ โดยส่วนใหญ่จะเป็น http://192.168.1.1 หรือไม่ก็ http://192.168.0.1 แล้วก็ใส่ User / Password ที่ตั้งค่ามาจากโรงงาน ตัวอย่างเช่น Router TPLink ที่แถมมากับ True Internet จะเป็น User admin / password admin

- เมื่อเข้ามาได้ก็เข้าไปที่หน้า Administration เปลี่ยนรหัสซะ เป็นอันจบ …

- เรื่องวิธีเปลี่ยนรหัส น่าจะหาอ่านได้ทั่วๆไป search ด้วย Keyword “วิธีเปลี่ยนรหัส+router” อันนี้เป็นวิธีเปลี่ยนรหัส Router ของ True http://support2.truecorp.co.th/detail.aspx?document_id=377

2. Router ที่ใช้อยู่มีช่องโหว่ด้านความปลอดภัย ซึ่งส่วนใหญ่จะเป็น Router ที่แถมมาจากตอนติดอินเตอร์เน็ตอีกเช่นกัน ข้อนี้แหล่ะที่อยากจะเขียนถึงในวันนี้ ช่วงโหว่อันนี้ค่อนข้างร้ายแรง ชนิดที่ว่าต่อให้เปลี่ยนรหัสเป็นรหัสยากขนาดไหน ก็ไม่มีผล เพราะรหัสสามารถถอดกลับมากได้อยู่ดี ช่องโหว่นี้ถูกเรียกกันว่า Rom-0

จะขอเล่าข้อบกพร่องของมันก่อนละกัน .. ปกติ Router ของเราจะมีรหัสให้เข้าไปจัดการการตั้งค่าต่างๆ ว่าต่ออินเตอร์เน็ตด้วย user/password อะไร เครือข่ายแบบไหน WiFi ชื่ออะไร รหัสอะไร เป็นต้น เมื่อตั้งค่าทุกอย่างแล้วมันก็จะทำงานของมันเอง ทีนี้ Router ส่วนใหญ่ก็จะมีให้เรา save (backup) ค่าต่างๆเหล่านี้ลงมาเก็บไว้ได้ เผื่อว่ามีปัญหาเราจะได้เอาที่เราเก็บไว้ไปทับอีกที เหมือนเซฟไฟล์เก็บไว้ประมาณนั้น

สิ่งที่เกิดขึ้นคือ หน้าที่ให้ดาวโหลดไฟล์ backup เนี่ยโดยปกติมันควรจะต้อง Login เข้าไปก่อนถึงจะดาวโหลดได้ .. แต่ช่วงโหว่ของมันคือ มันสามารถดาวโหลดไฟล์ Backup ได้ได้เลยโดยไม่ต้องรู้รหัส โดยเข้าไปที่ IP Router/Rom-0 ตัวอย่างเช่น ถ้า Router IP 192.168.1.1 ลองเข้าเว็บ http://192.168.1.1/Rom-o โดยไม่ต้อง login router .. ถ้าดาวโหลดไฟล์ Rom-0 ได้ แปลว่างานเข้าแล้ว Rotuer ตัวนี้มีช่องโหว่ตัวนี้แน่นอน (ตัวที่โดนชัวร์คือ TP-LINK TD-W8901G ) Router ที่มีความเสี่ยงคือ Router ที่ใช้ ZynOS

มาว่ากันต่อ .. เมื่อเราดาวโหลด Rom-o ที่ว่านี่ได้แล้ว ถ้าลองเปิดไฟล์กับ Notepad ดู จะเห็นว่ามันอ่านไม่รู้เรื่อง เพรามัน encrypt เอาไว้ … แต่ๆๆ .. มันไม่ได้ยากขนาดนั้น ถ้าเราลองเข้าเว็บ http://198.61.167.113/zynos/ แล้วเอาไฟล์ Rom-o อัพโหลดขึ้นไป เว็บที่ว่าจะถอดรหัส Rom-o ออกมาเป็นรหัส admin ได้เลย เราสามารถเอามันเข้าไปจัดการ Rotuer ได้เลย … เพราะงี้ ถึงบอกว่ารหัสยากแค่ไหนก็ไม่มีปัญหา เพราะมันถอดกลับมาได้ แถมตัว Decrpyt ไฟล์ตัวนี้มีเกลื่อนอินเตอร์เน็ต

ความซวยซ้ำซวยซ้อนของปัญหานี้คือ .. Router ตัวที่มีปัญหานี้ มักจะมีความง่อยควบคู่อยู่ด้วย ความง่อยที่ว่าคือ Rotuer ดีๆหน่อย จะมีค่าให้ตั้งว่า การจัดการ Rotuer เนี่ย สามารถทำได้จากภายในเครือข่ายเท่านั้น .. หมายความว่าต้องต่อ Lan/Wireless เดียวกับ Router เท่านั้น คนที่เข้ามาจาก Internet จะไม่สามารถเข้าหน้า Manage router ได้ … แต่ความง่อยของ Router ตัวนี้คือ “มันไม่มีฟังก์ชันดังกล่าว” แปลว่าใครก็ตามจากอินเตอร์เน็ตสามารถเข้าหน้าจัดการ Router ได้ .. หรือพูดง่ายๆว่า มันเข้ามาดาวโหลดไฟล์ Rom-0 จาก Internet ได้เลยนั่นเอง .. บัดซบมาก

สุดท้ายพอมันได้รหัสไป มันก็ Login เข้ามาที่ Router แล้วเปลี่ยนค่า DNS (ตัวที่บอกว่าเว็บไซต์ไหนต้องไปที่ Server ใด) ให้ไปเป็น DNS ของมันเอง (DNS Poisoning) สุดท้ายมันก็จะส่งเราไปที่ Server ปลอมๆได้ตามต้องการ

วิธีแก้

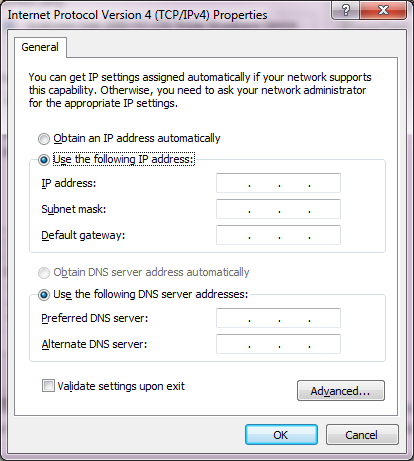

1. อย่างด่วนที่สุด คือการแก้ DNS บนอุปกรณ์ที่เราใช้ ให้ไปใช้ DNS ที่อื่น (คือไม่เชื่อ DNS บน Router) DNS ของ Google คือ 8.8.8.8 กับ 8.8.4.4 จริงๆมีของ OpenDNS ที่มีหลายคนแนะนำว่าเร็วกว่า Google ด้วย ส่วนวิธีเปลี่ยน แตกต่างกันตาม OS

- บน Windows ต้องเข้าไปที Start > Search “View network connections” > เลือก Adapter ที่ใช้งาน (เช่น wireless network connection สำหรับ WiFi ) คลิกขวา เลือก Properties > เลือก Internet Protocol versoin 4 … > กดปุ่ม Properties แล้วเลือก Use the following DNS Server address แล้วใส่ค่า DNS ที่จะใช้ในช่องด้านล่าง (ลองหาวิธีทำดู ไม่ยาก)

- Android ยังไม่มีวิธีทำโดยง่าย เพราะตัว OS ยังไม่อนุญาตให้แก้ #Fail แต่มีแอพ DNSSet ที่พอจะทำได้ (ยังไม้ได้ลอง)

- iOS ไปที่ WiFi settings ตามนี้ได้เลย http://www.macinstruct.com/node/558

2. อัพเฟิร์มแวร์ Router ทำไม่ได้ เพราะว่าส่วนใหญ่รุ่นที่มีช่องโหว่นี้จะเลิก Support ไปแล้ว (TD-W8901G หมดอายุ Support แล้ว)

2. แก้ DNS Router กลับมาเป็นเหมือนเดิม ซึ่งต้องใช้รวมกับการป้องกันไม่ให้มันดาวโหลด Rom-o กลับออกไปอีก

ข้อนี้จะวุ่นๆหน่อย คือว่า ถ้า Router เราโดน hack แล้วเนี่ย คนแฮกจะเปลี่ยนรหัสของ router เราด้วยเช่นกัน .. เราเลยต้องทำแบบเดียวกับ Hacker คือการดาวโหลด Rom-o ของ Router ตัวเองแล้วส่งไปถอดรหัส เอารหัสกลับมา Login ที่ Router อีกครั้ง จากกนั้นก็เข้าไปแก้ DNS เท่านั้นยังไม่พอ เพราะมันก็อาจจะกลับมาโหลด Rom-o เราไปได้อีก .. สิ่งที่เราต้องทำคือการสร้าง DMZ แล้ว point ไปที่ IP ที่ไม่มีคนใช้งาน เพื่อไม่ให้ Hacker เข้ามาดาวโหลด Rom-0 จากเราได้อีก (ZynOS ุเวอร์ชันนี้ไม่มี Forward Port) วิธีลองหาอ่านเอา หรือถามมาได้ (ตอนนี้ไม่มี Router TP-Link อยู่กับตัว)

3. เปลี่ยน Router ไปเลย .. อันนี้แนะนำที่สุด ซื้อใหม่มาแล้วโทรหา True ให้ช่วยตั้งค่าให้ ปลอดภัยสุด (ลองดู Router ที่ใช้อยู่ 2 ตัวนี้ได้ ไม่มีปัญหา Rom-o ชัวร์ )

แก้เสร็จแล้วลองมาดู Step ที่ Hacker ทำ การแฮค Router กัน

1. ลองเข้า http://IP/Rom-0

2. ถ้าได้ไฟล์กลับมาจาก Step 1 ให้ส่งไฟ Decode ที่ URL xxx

3. ถ้าได้ Password กลับมาจาก Step 2 ให้เอารหัสไป Login IP ข้อ 1 แล้วแก้ DNS ซะ

ทำซ้ำ Step 1-3 .. โดยเปลี่ยน IP ไปเรื่อยๆ แค่นี้ก็เปลี่ยน DNS ของ Router ได้เป็นหมื่นๆแสนๆตัวล่ะ (จากบทความใน Blognone น่าจะมี Router ที่โดนไปแล้วไม่ต่ำว่า 300,000 เครื่อง) โดยทั้งหมดนี้ทำด้วย code โปรแกรมเพียงไม่กี่บรรทัด !! ดู Code ได้ที่นี่

ปล. คนที่ใช้ Mac OS/iOS แล้วยังไม่ได้อัพเดทตัว Fixed เรื่อง Goto fail; ที่ validate SSL ผิดแล้วไม่แจ้ง อาจจะโดนสองเด้งได้นะ อ่านเพิ่มเติมที่ https://www.blognone.com/node/53833

ใครสงสัยว่า router จะโดน hack ไปแล้วลองทักมา อาจจะช่วยดูให้ได้

โพสต์นี้ .. สาระล้วนๆ 🙂

** หมายเหตุ บทความนี้เขียนขึ้นเพื่อเล่าให้ผู้ที่มีความรู้ด้าน Network ในระดับกลาง – ต่ำ จึงพยายามละศัพท์เทคนิคหลายๆอันออกไป เป้าหมายคือให้รู้จักความเสี่ยงประเภทนี้และใส่ใจความปลอดภัยมากขึ้น

** วิธีการด้านบนทั้งหมดเขียนขึ้นเพื่อการศึกษาและแนะนำวิธีป้องกันเท่านั้น ถ้าใครคิดจะเอาไปลองใช้ ผมแนะนำว่าต้องศึกษาวิธีป้องกันตัวเพิ่ม เพราะมีหลายวิธีที่จะสืบกลับมาว่าคนทำเป็นใคร …

Referece :

https://www.blognone.com/node/52665

http://thehackernews.com/2014/01/TP-LINK-Routers-password-hacking.html

https://github.com/MrNasro/zynos-attacker/

April 7, 2014

RT @iKaew: http://t.co/3Ju364vs7N: Security Risk : ใครใช้ Router ที่แถมมากับ ISP โปรดอ่าน http://t.co/tXjjmzjaz6

April 7, 2014

RT @iKaew: http://t.co/3Ju364vs7N: Security Risk : ใครใช้ Router ที่แถมมากับ ISP โปรดอ่าน http://t.co/tXjjmzjaz6

May 19, 2016

[…] ไม่ว่าจะเป็นบนคอมหรือบนมือถือ หรือที่ Router หรือแม้กระทั่งโดนพวกเว็บ […]